Így ne veszítsd el az adataidat

Januárban a zsaroló kártevők új változata söpört végig Magyarországon, és titkosította több ezer magánfelhasználó, valamint több száz vállalkozás fájljait. Az esemény többek között arra is felhívja a figyelmet, hogy rendkívül fontos a vírusirtó szoftvereket naprakészen tartani.

„Amikor a CTB-Locker legújabb mutációja megjelent, akkor több ismert vírusirtó először átengedte a kártevőt” – mondja Petrányi-Széll András, a G Data kommunikációs vezetője. A szakember szerint ez két tényezőnek köszönhető. Az első, hogy készítői tesztelték a CTB-Lockert a vírusirtó szoftverek aktuális változatai ellen, és addig nem adták ki a kódot, amíg meg nem győződtek arról, hogy azt nem ismerik fel a népszerű védelmi programok. A második pedig, hogy egyszerre rendkívül nagyszámú mutáció jelent meg a kártevőből, így akadt olyan nap, amikor 24 óra alatt 147 új változatot regisztráltak a Palo Alto Networks biztonsági cég munkatársai.

A vezető vírusirtók gyártói azonban ebben az esetben is gyorsan reagáltak, a megjelenésük után szinte azonnal elkezdték felismerni és blokkolni az új CTB-Locker változatokat. Így a fertőzés alapvetően vagy akkor következhetett be, ha egy gépre a legelső hullámban jutott el a kártevő, vagy pedig olyankor, ha a vírusirtó szoftver nem volt frissítve. A G Data képviselője szerint Magyarországon elsősorban az utóbbi okozott problémát.

„Sajnos üzleti környezetben is találkozunk azzal, hogy a gazdasági döntéshozók nem ismerik fel a szoftverlicencek megújításának jelentőségét” – mondja Petrányi-Széll András. Márpedig az egy hete lejárt vírusirtó szoftver az új kártevők ellen nem sokat ér, ilyen intenzív támadáskor óránkénti frissítésre van szükség a megfelelő védelmi szint garantálásához. A szakértő szerint vidéki oktatási intézményekben, kisebb gazdasági társaságokban különösen gyakran fordul elő, hogy a beszerzéseket több döntéshozónak kell jóváhagynia, így a licencek megújítása a rendszergazda sürgetése ellenére heteket vagy akár hónapokat csúszhat. Emellett természetesen az otthoni felhasználóknak is komolyan kellene venniük, ha a védelmi szoftverük jelzi, hogy a licencet meg kell újítani.

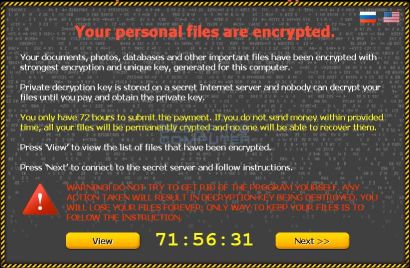

A titkosított fájlokat nem lehet visszaállítani

A fájlokat titkosító és a felhasználókat zsaroló kártevők az elmúlt évben egyre nagyobb károkat tudtak okozni. Ez elsősorban annak köszönhető, hogy a megfertőzött gépeken a felhasználók fájljait egyedi kulcsokkal titkosítják, melyeket egyesével töltenek le a bűnözők által üzemeltetett szerverekről. Ez a gyakorlatban lehetetlenné teszi a fájlok visszafejtését. Így ami titkosításra kerül, az úgy is marad, a fájlok tartalmát nem lehet visszanyerni.

A kártevők ráadásul képesek a helyi hálózaton keresztül terjedni, így egyesével az összes vállalati gépet megfertőzhetik. Utolsó mentsvárat ilyenkor a szakértő szerint egyedül az olyan külső mentések jelentenek, melyeket nem azonos hálózaton tárolnak a rendszergazdák. Fertőzés esetében pedig az első intézkedés az izoláció: az érintett gépek lehúzása a hálózatról. Azt, hogy fizessünk a bűnözőknek azért cserébe, hogy esetleg megkapjuk a fájljaink visszafejtéséhez szükséges kulcsot, egyetlen biztonsági cég sem javasolja. A tapasztalatok szerint a bűnözők egyáltalán nem bizonyultak eddig megbízható üzleti partnernek, a fizetés pedig csak tovább növeli az új változatok kifejlesztéséhez szükséges kedvüket.

Arra vonatkozóan nem áll rendelkezésre adat, hogy Magyarországon milyen anyagi károkat okozott a CTB-Locker. Ennek felmérése már csak azért sem egyszerű, mert a legtöbb cég nem tudja azonnal számszerűsíteni az elveszített üzleti adatok értékét. A Dell SecureWorks egy évvel ezelőtti becsléséből azonban sejthetjük, hogy nagy számokról van szó. A biztonsági cég akkor a CryptoLocker kártevővel kapcsolatban úgy becsülte, hogy az 250 ezer gépet fertőzött meg világszerte, az érintettek pedig átlagosan 300 dollár váltságdíjat voltak hajlandóak fizetni a bűnözőknek, akik így körülbelül 75 millió dollárral lettek gazdagabbak.

5 Comments

Köszönöm szépen mindkét választ! Megnyugtató. 🙂

A G-Data vírusvédelem megtalál-e, megfog-e olyan jellegű kártevőket, mint amelyeket pl a SpyHunter program megtalál?

Kedves Bertalan,

A SpyHunter program nem megbízható gyártótól származik, nem ajánljuk használatát. Egyébként a G DATA – mint minden más neves vírusirtó – a kártevők minden fajtája ellen védelmet nyújt, beleértve a kéretlen programokat és a kémprogramokat is. Nincs különbség.

Még egyszerűbben megfogalmazva:

– Vannak a valódi vírusirtók, például G DATA, Kaspersky, Bitdefender, F-Secure, ESET, stb.

– És vannak a valódi védelmet nem nyújtó, de pénzt kérő kiegészítő védelmi programok, mint a Spyhunter

Ha tud angolul, tanulmányozza ezt a linket:

https://ccm.net/faq/31535-spyhunter-fake-security-blogs

Ezek a szoftverek úgy vannak programozva, hogy még sokszor az ártalmatlan böngésző sütiket (cookie) is jelzik, azután pénzt kérnek azok eltávolításáért.

A G-Data eszközök milyen szintű védelmet biztosítanak az ilyen jellegű kártevők ellen (CryptoLocker, Cryptowall, hasonlók)?

Kedves Bertalan,

Mint minden vírusirtó, a G DATA ismeri és blokkolja ezeket a kártevőket. És mint minden egyéb más vírusirtó, előfordulhat, hogy olyan új verziója születik meg ezeknek a kártevőknek, melyeket aktuálisan nem ismer fel.

Általánosságban válaszolva tehát azt lehet mondani, hogy a G DATA jellemzően több kártevőt ismer fel a független teszteken, mint konkurens társai, így általában a lehető legjobb védelmet biztosítjuk.