Két IT biztonsági mítosz „lerombolása”

A „mivel én nem megyek fel pornóoldalakra, a gépem nem is fog megfertőződni!” és „ a számítógépen nincs semmi értékes, nincsen rejtegetnivalóm sem, miért lennék én célpont?”, két olyan kijelentés, amelyet szakértőink a G Data-nál állandóan hallanak és olvasnak a felhasználók részéről.

Jó lenne megerősíteni ezeket, de sajnos a világ, amelyben élünk, távol van az ideálistól. Cégünk legutóbbi jelentése a kártevőkről sajnos igazolja, hogy ezek a mondatok miért is tartoznak a „népi mítoszok” közé, és hogy az IT biztonság miért fontos mindenki számára.

Az első mítosz megszüntetése

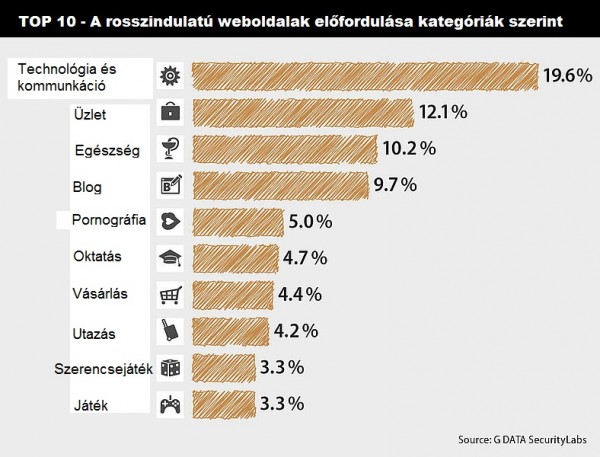

A jelentés egyik legfontosabb megállapítása az, hogy a rosszindulatú weboldalak minden téma kapcsán megtalálhatóak, nem csak a sikamlósabbnak gondoltak között. Ha megtekintjük a 2014-es év második felének kimutatását, amelyben a weboldalak 76,4%-ának elemzése alapján állítottuk fel a top 10-et, az látszik, hogy az olyan témák, amelyeket mindenki teljesen elfogadhatónak tekint, mint a technológia, egészségügy vagy utazás, pont a lista tetején találhatóak. Ellentétben a pornó- vagy szerencsejátékos oldalakkal, amelyek kisebb hatásúak a vizsgált szempontot tekintve.

A támadás bárhol megtörténhet az interneten. Vannak olyan témák, amelyek magasabb fertőzési kockázatot jelenthetnek, de önmagában egyik téma sem rosszindulatú vagy ártalmas. A támadók persze az aktuálisan népszerű témákra fókuszálnak, de azért próbálkoznak a nem célzott támadásokkal is, amelyek gyorsan kivitelezhetőek, például weboldalak tömeges megfertőzése biztonsági sérülékenységek kihasználásával. Ez kis erőfeszítéssel nagy profitot hozhat.

A második mítosz lufijának kipukkasztása

Minden egyes számítógép tartalmaz értékes információt a támadók számára, bár különböző módokon. A fertőzött PC-k bothálózatokba integrálhatóak és proxyként használhatják őket, vagy spamküldő botként, vagy túlterheléses (DDoS) támadás eszközeként is alkalmazhatják őket. Más esetekben a számítógépeink CPU idejét és energiáját a virtuális fizetőeszköz, a Bitcoin bányászására fordíthatják. A jelentés jelzi, hogy az új kártevők száma, amelyek a számítógép-használók ellen irányulnak, 2014. második félévében jelentős emelkedést mutatott. Szakértőink 4 150 068 új kártevői típust regisztráltak, amely 125%-os emelkedést jelent az előző fél évhez képest, és amely a tavalyi évben így összesítve elérte a hatmilliós számot. A bothálózatok megalkotására és fenntartására kifejlesztett kártevők jelentős aránnyal részesednek ezekből a statisztikai adatokból.

Továbbá rengeteg adat, amely a gépünkön található, értékes árucikket jelent a támadóknak: kiolvassák címjegyzékeinkből az e-mail címeket, védelem nélküli jelszavakat találhatnak bizonyos fiókokhoz, amelyeket azután saját céljaikra használhatnak, és persze nem szabad alábecsülni a fotókban, dokumentumokban tárolt személyes adatok szerepét sem. Ezek a digitális „áruk” értékesíthetőek az illegális piacokon, vagy akár zsarolhatják is velük a felhasználókat.

Az interneten megvannak a szörfölés veszélyei, és az tény, hogy a megfelelő védelem nélküli számítógépek könnyű prédát jelentenek a bűnözőknek. Összességében sokkal nagyobb árat fizethetünk digitális adataink elvesztése miatt, mint amennyibe egy teljes körű védelmi megoldás kerülne.

Forrás: G Data Security Blog