Hamis Google Play alkalmazás szerzi meg privát adatainkat

Az androidos eszközöket érintő új fenyegetés bukkant fel, a kutatók felfedeztek egy Google Play klónt, amely szöveges üzeneteket, aláírási bizonylatokat és banki jelszavakat küld bizonyos Gmail fiókoknak.

A FireEye szakértői elemezték az alkalmazás viselkedését, és megállapították, hogy a támadók dinamikus DNS szervereket használnak a Gmail SSL protokollal, hogy kicsempésszék az összegyűjtött adatokat.

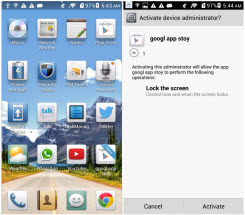

Miután a „googl app stoy” nevű kártékony alkalmazás elindul, adminisztrátori jogosultságot kér, és interfész helyett hibaüzeneteket dob fel, majd tájékoztatja a felhasználót, hogy az alkalmazás törlődött és a tevékenysége leállt.

Közelebbről szemügyre véve azonban látható, hogy csak az ikonja került eltávolításra, az alkalmazás a háttérben továbbra is aktív marad és öt különböző szolgáltatást is beindít. Az alkalmazás észlelhető az eszközön éppen futó alkalmazások listájában is, és se nem törölhető, se nem uninstallálható.

Ennek nagy jelentősége van, mivel a felhasználóknak legalább egyszer el kell indítaniuk, hogy aktivizálódjon, a gyanús tevékenység nyomai azután már nem is detektálhatóak, és még a legitim Google Play ikon is a helyén marad.

A kártékony program a kártevő komponenst összecsomagolás és titkosítás révén rejti el. Miután a kutatóknak sikerült dekódolni a programot, arra a megállapításra jutottak, hogy a kiberbűnözők az SMS-eket, aláírásokat és a bankfiókokhoz tartozó jelszavakat vették célba. A fenyegetés által generált hálózati forgalomból kiderült, hogy az aláírásokat és a kulcsokat egy „dhfjhewjhsldie.xicp.net” nevű domainre továbbítja.

SMS-továbbításra is találtak bizonyítékot. A szakértők kicserélték a telefon egy cash fájljában tárolt e-mail címet és jelszót (amelyről utólag bebizonyosodott, hogy valóban a kiberbűnözőké) egy saját teszt e-mail fiók adataira, és átirányítottak egy teszt SMS-t az újonnan kreált e-mail címre, hogy szimulálják az SMS fogadásának forgatókönyvét. Az SMS pedig a banki belépőadatokat tartalmazta.

Mivel így bizonyítást nyert, hogy belépőadatok szivárogtak ki a bűnözőkhöz, értesítették a Gmail csapatát, hogy távolítsák el a hacker e-mail fiókját.

Úgy tűnik, hogy a megcélzott áldozati kör egyelőre koreai, mivel a hibaüzenetek a fertőzött gépeken koreai nyelven tűnnek fel.

Fontos megállapítása a kutatásnak, hogy a kártevő csomagolása miatt a pusztán szignatúra alapú védelmet nyújtó antivírusszoftverek nem képesek felismerni a hétköznapi működésűnek álcázott alkalmazásban elrejtett kártevői tartalmat.

Forrás: Softpedia