Így védünk meg az ismeretlen kártevőktől is

Az antivírus megoldások régóta nem csupán a szignatúra alapú adatbázisok segítségével ismerik fel a kártevőket. A G DATA megoldása több proaktív, új generációs technológiát használ az IT infrastruktúra védelmére. Összeállításunkban ezeket mutatjuk be.

A Virus Total egy megszokott eszköz azok számára, akik kártevőkkel dolgoznak. A felhasználók feltölthetnek egy fájl a weboldalra, majd ellenőrizhetik, hogy az fertőzött vagy sem. A média munkatársai, az újságírók és a bloggerek is gyakran használják ezt a szolgáltatást, hogy eldöntsék, az antivírus gyártóknak van-e hatásos ellenszerük az épp aktuális kártevők ellen. Ám az antivírus megoldásokba beépített új generációs technológiák miatt a válasz sokszor félrevezető, ahogyan erre korábban is figyelmeztettünk.

Nem mindig megbízható

A Virus Total főleg a legfrissebb támadási kampányok esetén bizonyul megbízhatatlannak. Az antivírus megoldások az új kártevő első felbukkanását is észlelhetik a beépített proaktív felismerő technológiáknak köszönhetően. Vagyis a szolgáltatás a kártevők jó indikátora, de a platform nem használható arra, hogy a szakemberek, újságírók kiderítsék, mely kártevőt nem fedezik fel az antivírus megoldások – hangsúlyozza Ralf Benzmüller, a G DATA Security Labs vezetője.

Nagyon sok esetben ugyanis akkor is eldönthető, hogy egy adott fájl kártevő-e vagy sem, ha nem áll rendelkezésre az aláírás alapú összehasonlító adatbázis. A felhőalapú és új generációs vírusfelismerési technológiák segítségével az antivírus megoldások gyorsan felismerik a káros állományokat. A G DATA adatai szerint a legutóbbi időszakban a kártevőfelismerés 11,6 százaléka a termékbe beépített proaktív technológiáknak volt köszönhető.

Rég nem csak szignatúra alapon

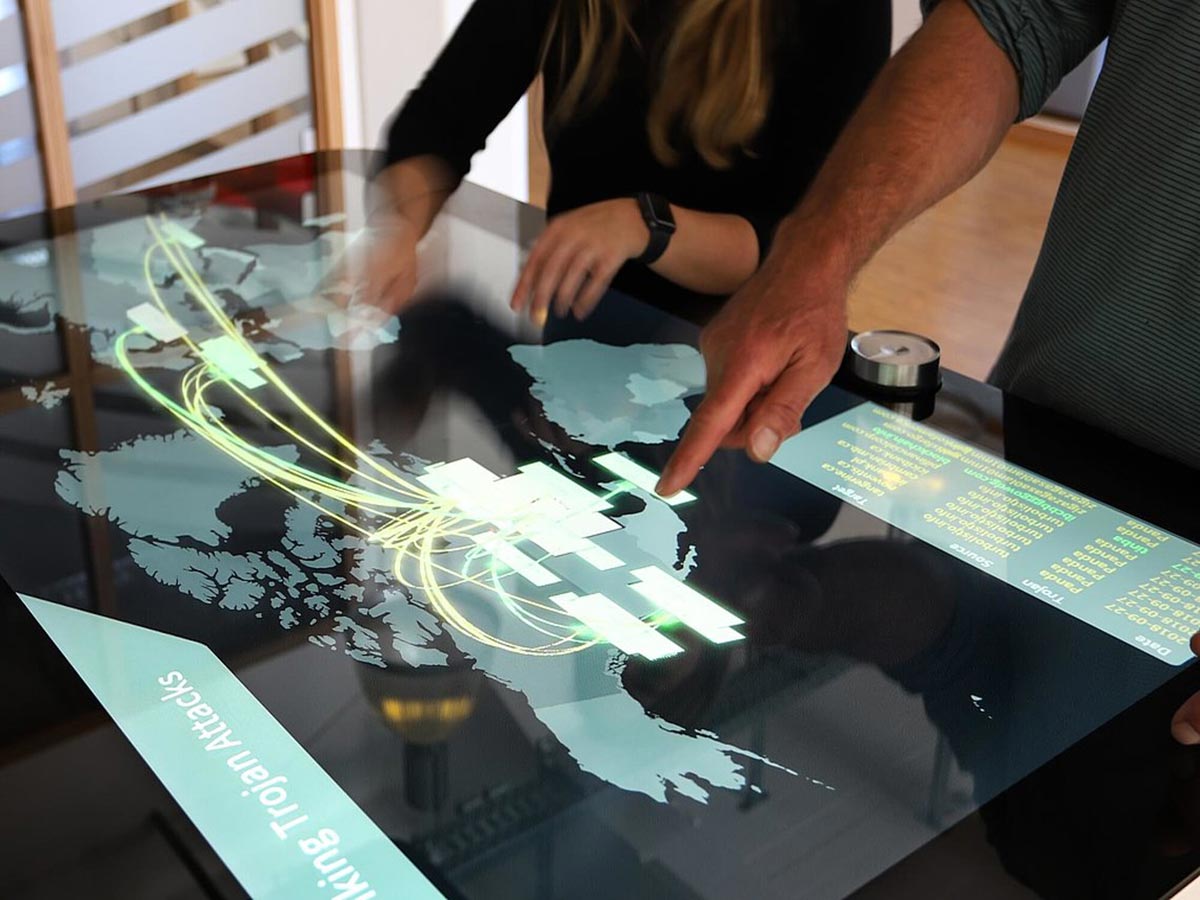

Az elmúlt 20 évben alapjaiban megváltoztak az antivírus megoldások. A hackerek sokkal rövidebb ciklusokban módosítják a vírusokat – hogy ne ismerje fel őket az antivírus megoldás. A gyártói felhő alapú összehasonlítás pedig sokkal gyorsabban blokkolja a gyanús fájlokat, mint a folyamatos frissítésre támaszkodó klasszikus szignatúra alapú adatbázisok. A felhőszolgáltatás már régóta része a G DATA öntanuló, holisztikus rendszerének is.

A G DATA zsarolóvírus-ellenes technológiát is kidolgozott, mely megbízhatóan védi a felhasználókat az adathordozó tartalmának nem kívánt titkosítása ellen. A technológia lényege, hogy a háttérben figyeli a rendszertörténéseket, és amennyiben tömeges adattitkosítás indulna, úgy leállítja a folyamatot. A zsarolásvédelmi technológia gyakran figyelmeztetésként is szolgál számunkra. Ha egy alkalmazás tömeges titkosítást indított el, ez azt jelenti, hogy új kártevőről van szó, melyet a szignatúra alapú védelem nem ismert fel. Ilyenkor közelebbről is megvizsgáljuk, és eldöntjük, hogy kártevőről van-e szó. Ezután frissítjük a szignatúra alapú adatbázist is, így a zsarolásvédelmi technológiát kikapcsoló felhasználók számítópei is védve lesznek. A G DATA Zsarolásvédelmi Technológia működése ebben a cikkben tekinthető meg testközelből.

Viselkedés alapú felderítés

A G DATA egy másik összetevője, a magatartásalapú védelem is új generációs technológia, mely előre meghatározott indikátorok, vagyis viselkedés alapon riaszt vagy blokkolja a fájlok működését. A blogunkon már ismertetett fájlmentes vírusokat ez a technológia ismeri fel. Figyeli és felismeri, ha a programok automatikusan gyanús bejegyzéseket generálnak a Windows rendszerleíró adatbázisában (registry-ben). Detektálja azokat a .exe vagy .dll kiterjesztésű állományokat, melyek a system32 könyvtárba másolnák önmagukat. És hogy ez a viselkedés alapú felismerés minél pontosabb legyen, naponta 100 ezer mintát dolgozunk fel, az erre a célra létrehozott automata elemző rendszerekben (sandboxban, vagyis elszigetelt homokozókban). Az adatbázisban tárolt eredmények segítségével könnyen felismerhető, hogy az adott jellemzők milyen kombinációja mutat kártevőre, és ezt a folyamatot gépi tanulás technológiák is támogatják.