G DATA vs. Tamás zsarolóvírusa

Péntek éjjel kaptunk egy új zsarolóvírus mintát Tamástól, aki azt írta nekünk, hogy a VirusTotal szerint ezt az új kártevőt egy neves vírusirtó sem tudja megállítani. Nem hagyott bennünket nyugodni a dolog, úgyhogy több menetben összeeresztettük az új zsarolóvírust a G DATA védelmével, hogy megtudjuk, megállítja-e valamelyik védelmi technológiánk.

A biztonsági szakemberek körében keményen tartja magát néhány hit. Az egyik ilyen, hogy ha a VirusTotal-on egy vírusirtó nem ismer fel egy új kártevőt, akkor a gépen sem ismeri fel. A helyzet azonban az, hogy a VirusTotal oldalon a vírusirtó szoftverek nem minden védelmi képességüket tudják használni, ezért a VirusTotal eredményeit nem kell szentírásnak tekinteni – ahogyan erre korábban is figyelmeztettünk.

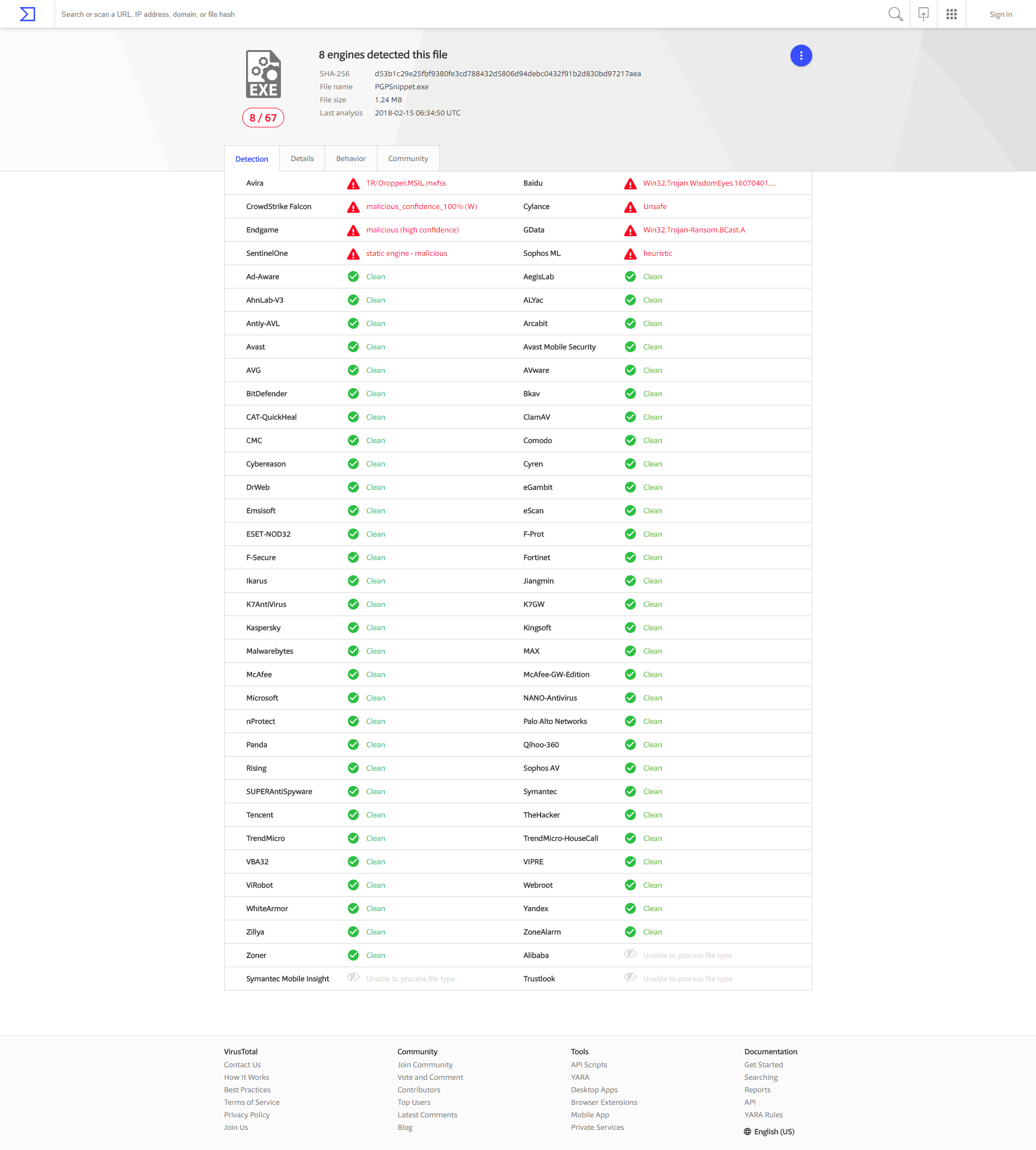

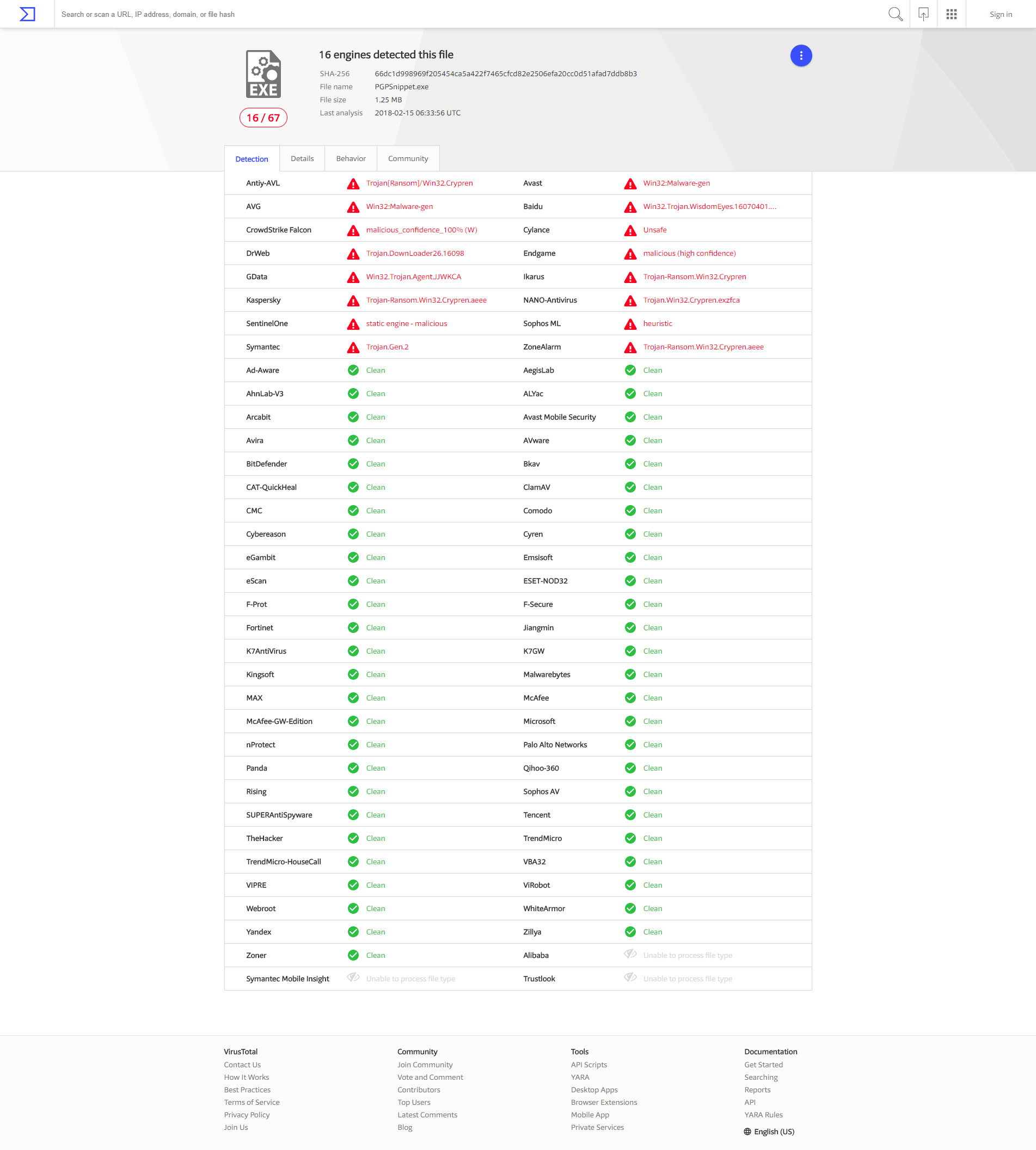

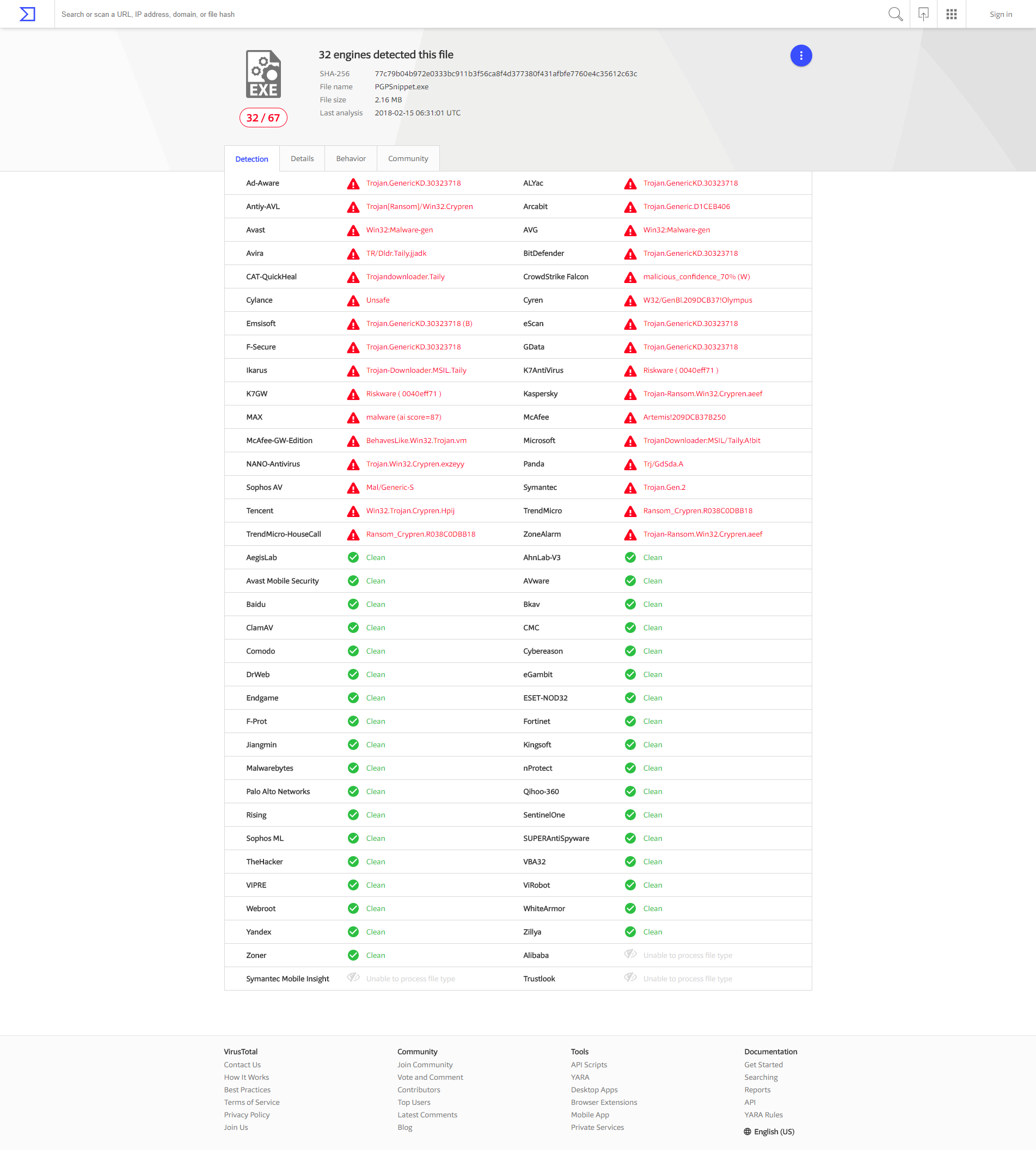

Első menetben feltöltöttük mi is a kártevőt a VirusTotal oldalára, és megállapítottuk, hogy a G DATA (az összes más neves gyártó mellett) valóban ártalmatlannak jelzi a fájlokat az oldalon.

Valódi környezetben azonban a vírusirtó szoftverek különböző összetett technológiákat használnak az új kártevők megállítására, ezért úgy döntöttünk, hogy levizsgáztatjuk a G DATA Zsarolásvédelmét.

A történethez hozzátartozik, hogy Tamás gépén egy másik gyártó jogtiszta, frissített vírusirtó szoftvere futott, amely sajnos ebben az esetben nem vizsgázott jól, a kártevő titkosítani tudja a dokumentumokat a szerveren. Ezért természetesen mi is egy – külön erre a célra létrehozott – virtuális környezetben teszteltük a kártevőt.

Amikor egy kártékony kód be akar jutni egy gépre, a vírusirtó szoftvernek több lépcsőben van arra lehetősége, hogy megállítsa. Az első a http (webes) forgalom átvizsgálása, azaz a legjobb, ha a kártevő már le sem tud töltődni a gépre. A második védelmi vonal a szignatúra alapú, hagyományos vírusvédelem, amelynek segítségével a védelmi szoftverek a már ismert kártevőket tudják blokkolni.

Kiderült, hogy a Tamástól kapott kártevő valóban nagyon friss: szignatúrák alapján a G DATA sem ismerte fel az adott pillanatban. (Ez a helyzet akár óráról órára változhat, ahogy az új variációk megjelennek, és ahogy a gyártók elkészítik a szignatúrákat.)

Jöjjön az igazi meccs!

A szignatúra alapú védelmen túl azonban ott van a Viselkedésalapú védelem, amely heurisztikus módszerekkel szimulálja, hogy mi történne egy adott kód lefuttatásakor, és így képes megállítani a még ismeretlen kártevőket is.

A második menetben Tamás zsarolóvírusát összeeresztettük a G DATA működő vírusvédelmével, hogy kiderüljön: a Viselkedésalapú védelem azonnal megállította azt!

A zsarolásvédelemre még csak szükség sem volt, a G DATA belső szimuláció alapján, azonnal blokkolta a kártevőt, és nem engedte lefutni a gépen. (Természetesen büszkék vagyunk a saját fejlesztésű heurisztikánkra!)

A harmadik menetben ennél is tovább mentünk. Úgy döntöttünk, hogy megizzasztjuk a G DATA védelmét, és kikapcsoljuk a víruspajzsot, az exploit protection technológiát és a viselkedésalapú védelmet is! Egyedül a G DATA Zsarolásvédelmi technológiája maradt bekapcsolva: az az intelligens védőháló, amelyet azért fejlesztettünk, hogy ha minden kötél szakad, akkor se legyen baj!

Elindítottuk a zsarolóvírust, és vártunk az aktiválására. Hallgattuk a merevlemez kerregését, és néztük a dokumentumainkat. A titkosítás helyett azonban a G DATA figyelmeztetése ugrott fel: a G DATA Zsarolásvédelem blokkolta a kártevőt, és az összes hozzá tartozó folyamatot megállította. Minden dokumentum sértetlen maradt, a technológia jelesre vizsgázott!

Végül nem bírtunk magunkkal. Eltávolítottuk a G DATA védelmét a gépről, és megnéztük, hogy a Windows Defender mit tud kezdeni Tamás zsarolóvírusával. Ennek a legutolsó kísérletnek az eredményét a videó végén látjátok.

A meccs: G DATA vs. Tamás zsarolóvírusa

Frissítés: 2018. 02. 15.-én:

Az esemény óta eltelt néhány nap, így joggal kérdezhetjük meg újra, hogy most mi a helyzet a VirusTotal felismeréssel.

Az különböző víruslaboratóriumoknak illik feldolgozniuk az új vírusmintákat, és azok felismerését beépíteni a hagyományos, szignatúra alapú felismerésbe is. Ez mutatja, hogy az adott víruslaboratórium folyamatosan végzi a munkáját, és feldolgozza az új kártevőket.

Ezért a különböző mintákat ismét feltöltöttük a VirusTotal oldalára. Az eredmények szerint a G DATA már a hagyományos vírusvédelem segítségével is megállítja mindhárom fájlt, de bőven akadnak olyan konkurensek, akik még nem ismerik Tamás zsarolóvírusát (az egyik minta esetében például mindössze 8 motor ad riasztást a 67-ből.)

Íme az eredmények (kattints a képekre a megnyitáshoz):

42 Comments

azt azert megneznem, hogy a linuxom alatt elkezdene barmi is tomoriteni meg zsarolni magatol…

Nézd, lehet erről beszélgetni, de mi nem gondoljuk a Linuxot támadhatatlan operációs rendszernek. Tény, hogy a kártevők száma jóval alacsonyabb, de ez nem pusztán abból ered, hogy a Linux erősebb. Egyszerűen egy kártevő kifejlesztése is pénzbe és energiába kerül, és Linuxra nem éri meg „fejleszteni”.

G Data Magyarország És a jogosultsagrendszer miatt esélye sincs elindulni még adott user joggal sem (aktiv selinux eseten). Windows alatt az eroforrasok 30%at is elviszik a vedelmi technikak, ami fokepp egy regebbi hw eseten akar hasznalhatatlanna teheti a rendszert. Nyilvan vannak dolgok amire csak windows hasznalhato(jatekok), de altalanos netezos/filmnezos hasznalat eseten en inkabb linuxot ajanlanek barkinek

Tibor Palotai Mi egyik operációs rendszernek sem vagyunk ellenségei. 🙂 Nyugodtan ajánld a Linuxot másoknak, és nyugodtan használd te is. Azonban a Linuxban is vannak sérülékenységek, be nem foltozott hibák, és a sok különböző kiadás miatt a hibajavítás nehezebb, mint az egységes Windows esetén. Az írt 30% erős túlzás és erős általánosítás ugyanakkor. Az viszont ténykérdés, hogy jelenleg nem a Linux a világ legelterjedtebb operációs rendszere. A Linuxról folytatott hitbéli és elméleti vitába pedig nem szeretnénk belemenni.

G Data Magyarország Nem hitbeli vitara hivok senkit, en is hasznalok windowst, de mindket rendszert a sajat teruleten. Nyilvan a virusvedelmet arra fejlesztik amire szukseg van, es amire megeri(darabszam alapjan). Hogy melyikbol mennyi van es foleg miert kar belemenni,de szelesebb latokorrel adott feladatra lehet talalni biztonsagosabb,gyorsabb es olcsobb megoldast. Amugy R5spect a gdatanak, mert tenyleg jo

Tibor Palotai „És a jogosultsagrendszer miatt esélye sincs elindulni még adott user joggal sem (aktiv selinux eseten).” az, hogy nem láttál ilyet még nem jelenti azt, hogy ilyen nincs. az ilyen mondatok azt mutatják, hogy fingod sincs a témához! nézelődj egy kicsit: https://www.exploit-db.com/exploits/18411/ .. tanulni, tanulni, tanulni….

Csak udvariasan! 🙂 Szép estét mindenkinek!

igen, az volt.. köszi! 😀

Antal Belágyi Mint minden szoftverben itt is vannak hibák, de a sikeres támadáshoz több hibát(app: user space, kernel), hibás biztonsági beállitást/user beavatkozást kell kihasználni, amely nagy kombináció, egy mailben elküldött mutatomacsunyam.neked file segitségével szinte lehetetlen.

– kapott állományt le kell tölteni (user beavatkozás)

– futtathatóvá kell tenni (user beavatkozás)

– el kell inditani vagy fileba ágyazva kihasználni egy alkalmazás sebezhetőséget(sok alkalmazás, verzió, forditott állapot létezik) – selinux

– adott user nevében tud futni, hozzáférései korlátozottak, tűzfal miatt kommunikáció korlátozott

– privilegium szerzés – kernel vagy futó magasabb jogosultságú app hiba kihasználása (sokféle variáció)

Szerver szolgáltatás támadása is alkalmazás és egyedi biztonsági hibák kihasználására épít, több lépcsős folyamat.

Egy mailben elküldött binárissal aligha fog sikerülni (bár elméletileg nem kizárható).

Ui: való igaz, mostanság nem ettem babot.

Azért egy kicsit fura, hogy Paypal fizetés után 15 perccel később sincs a lincesz kód sehol a fiókban, csak egy „Feldolgozás alatt” üzenet

Kedves Attila, a licenceket munkaidőben, hétfőtől péntekig küldik ki munkatársaink. A 30 napos próbaverzió viszont létezik, így nem marad védelem nélkül senki a hétvégén sem. 🙂 Ha valamiben segíthetünk, akkor ezt a tamogatas@virusirto.hu email címen jelezd, kérlek. Köszönjük szépen a vásárlást, és a megértésed! További szép hétvégét kívánunk!

G Data Magyarország tudom, tudom, csak ki volt írva, hogy licensz aktiválásig frissíteni sem lehet a progit, amúgy nem zavart volna a dolog. Nektek is szép hétvégét! 🙂

Szia Attila, a probaverzióban való aktiválás is aktiválást jelent. Tehát ha probaverzióban aktiválod, frissül. Csak aktiválás nélkül, értsd: email cím megadása nélkül nem lehet frissíteni, csak kipróbálni. Sikerült a probaverziót aktiválnod?

G Data Magyarország Ezek szerint valamit nagyon elbénáztam. Leszedtem a Total Security-t és feltelepítettem simán (teljes verziósan). Frissítésnél jelenleg meg kell adnom vagy a licenszt, vagy a fiókomba való belépést. Licensz most nincs, a belépési adatok megadásánál pedig ezt látom. Ezek szerint akkor kell egy uninstall aztán próbaverzióban egy újratelepítés?

Kedves Attila, igen, az megoldás lehet. A biztonság kedvéért még érdemes az uninstall után lefuttatni az AV-CLEANER alkalmazást.

Rendben, akkor ez lesz 🙂

https://tamogatas.virusirto.hu/tudasbazis/g-data-virusvedelem-viruspajzs-nem-mukodik-vagy-nem-kapcsolhato-be/

Vajon a Defender folder védelme aktív volt? Az pont az egyik ransomvédelmi funkciója, elvileg.

Kedves Tamás,

A Defender beállításait nem módosítottuk, úgy volt beállítva, ahogyan az a frissen telepített Windowsban benne volt. A beállításokat ugyanakkor nem is ellenőriztük, tehát a kérdésedre nem tudunk pontos választ adni.