A G DATA virtuális környezetekre kifejlesztett klienséről

A virtuális környezetek biztonságának megteremtése kihívást jelent a vírusvédelmi gyártók számára, mivel az alkalmazott megoldásnak egyszerre kell rendkívül erőforrástakarékosan működnie, és egyszerre ugyanolyan szintű védelmet nyújtania, mint a fizikai klienseken.

– Milyen különleges kihívások jelentkeznek, amikor egy virtuális környezetet kell megvédeni?

Mint az összes antivírus megoldásnak, a virtuális számítógép védelmi szoftverének is szüksége van a szignatúrák frissítésére, mivel a szignatúra alapú védelem továbbra is a modern vírusvédelmi rendszerek integrált részét képezi. Mivel esetenként óránként többszöri frissítésről beszélünk, ezért ha egy hipervizor több virtuális környezetért felel, akkor a frissítés hatalmas hálózati és erőforrásbeli terhelést jelent. Ezt a G DATA esetében a most bemutatott, a virtuális környezetekre kifejlesztett Light Agent bevezetésével orvosoljuk.

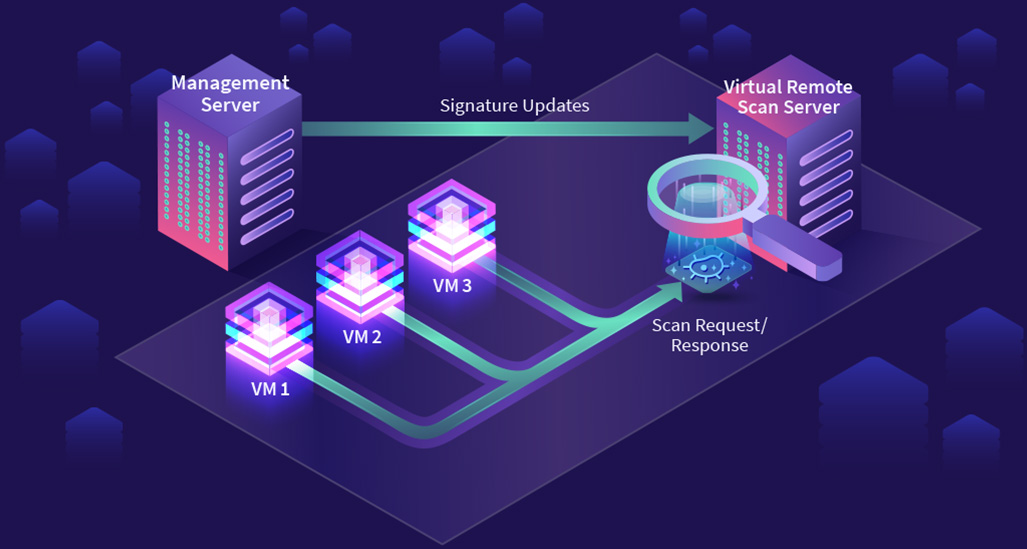

A Light Agent esetében a szignatúra frissítéseket a hipervizor szinten működő, saját virtuális szkennelő szerver eszközünknek szervezzük ki, miközben a megszokott G DATA biztonságot szavatoljuk.

– Pontosan hogyan is működik a Light Agent?

A Light Agent megegyezik a G DATA Endpoint megoldásukkal – a szignatúrák frissítésének módját kivéve. Amikor aláírásmintákat szkennel, akkor a kérés a hipervizor szkennelő szerveréhez fut be. A hipervizor átnézi a fájl, összehasonlítja az aláírásmintákat tartalmazó friss adatbázissal, majd az eredményt visszaküldi a szkennelést elindító virtuális gépnek. Egy cache mechanizmus használatával érjük el, hogy a különböző virtuális gépekről érkező hasonló megkereséseket hatékonyan dolgozzuk fel, és így elkerüljük az ismételt ellenőrzéseket.

A G DATA Light Agent szignatúraszkennelés működése

– Ez ugyanakkor azt is jelenti, hogy a legtöbb verenytársától eltérően a G DATA minden kliensen futtat egy-egy agent-et. Milyen előnye származik ebből az ügyfélnek?

Valóban, egyes versenytársaink termékeinek nincsenek ügynökeik közvetlenül a virtuális gépeken, és közvetlen belső interfészek segítségével nézik át a virtuális gépeken lévő fájlokat.

Ez a megközelítés azonban fél megoldás, hiszen a virtuális gépen belül nem használnak proaktív védelmi mechanizmusokat.

A mai környezetekben az az antivírus megoldás, amelyből hiányzik a viselkedésalapú elemzés, az nem nyújthat megfelelő védelmet. A Light Agent összetevőnk az antivírus védelemnek azt a részét szervezi ki a szerverre, amelyet ki lehet szervezni. Az összes többi proaktív védelmi mechanizmusnak azonban ott kell működnie az összes virtuális gépen. Így ügyfeleink a virtuális környezetükben is használhatják a G DATA innovatív védelmi megoldásait, például az aktív zsarolásvédelmet, a kitörésvédelmet, az USB billentyűzetfigyelést, valamint a tavaly bemutatott, a gépi tanulást és mesterséges intelligenciát is felhasználó, a rejtett kártevők azonosítására szolgáló DeepRay technológiát. (Amelyről itt olvashatsz bővebben.)

Mindez csak akkor lehetséges, ha minden virtuális gépen marad egy kliensoldali komponens, miközben a terhelést nagymértékben lecsökkentjük a szignatúra frissítések kiszervezésével.

– Milyen infrastruktúrát igényel a VM Security?

A G DATA üzleti megoldása egy külön szkennelő szervert igényel minden hipervizorra. Ez garantálja a magas teljesítményt, vagyis azt, hogy az ellenőrzési kérések nem igényelnek hálózati kapcsolatot. Továbbá, ezzel elkerüljük a vállalati hálózat szükségtelen terhelését.– Hogyan kell ezt a megoldást telepíteni?

Nagyon egyszerűen. Az előre beállított szkennelő szervert mi biztosítjuk, egy CentOS7 alapú sablon formájában. Ügyfeleinknek csupán importálniuk kell ezt a sablont a megfelelő hipervizorba, majd a G DATA Administratorban a helyes szkennelő szervert kell beállítaniuk. Ennyi az egész.

– Milyen platformokon használható ez a megoldás?

Első körben a Microsoft HyperV-t és a VmWare ESXi-t támogatjuk. A jövőben további platformok is várhatóak, de úgy véljük, a piac legfontosabb területeit már lefedjük.

– Mely cégeknek lehet kiemelten érdekes a Light Agent?

Minden olyan vállalatnak, amelyek számos virtuális asztali környezeteket működtetnek. Például olyan cégeknél, ahol nagyon rövid idő alatt új munkaállomásokra van szükség. A lényegi munka egy központ szerveren történik. Ügyfélkapcsolati központok, bankok, kórházak rendszeresen használnak hasonló megoldásokat, de az elképzelés más iparágakban is teret hódít.