Új kibertámadás Apple-felhasználók ellen: ClickFix módszerrel terjed az Atomic macOS Stealer

Egy új macOS-re irányuló kibertámadás a ClickFix nevű módszert alkalmazza, hogy az Atomic Stealer malware-t terjessze. Ismerd meg, hogyan működik, miért veszélyes, és hogyan védekezhetsz ellene!

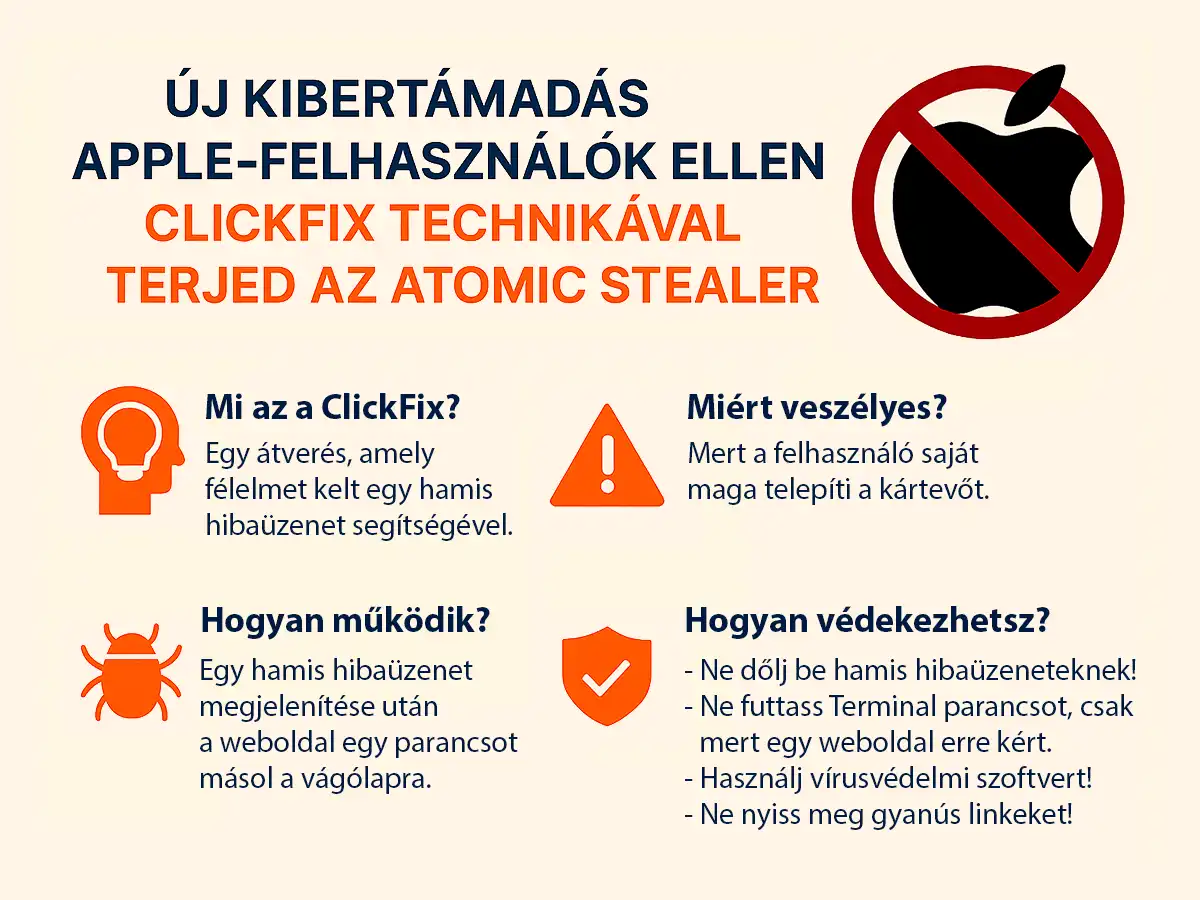

Mi az a ClickFix és miért veszélyes az Apple-felhasználókra?

A ClickFix egy szociális manipulációs (átveréses) technika, amely a felhasználók megtévesztésére épít. A támadók hamis CAPTCHA-ellenőrzéseket, rendszerhibákat vagy frissítési figyelmeztetéseket jelenítenek meg annak érdekében, hogy a felhasználó saját kezűleg futtasson kártékony parancsokat.

A legújabb kampányban a célpont a macOS, az eszköz pedig az Atomic macOS Stealer (AMOS) nevű malware, amely képes érzékeny információk, például jelszavak, hitelesítő adatok, böngészési előzmények és kriptotárcák adatainak ellopására.

Hogyan működik a ClickFix-alapú támadás?

A támadás egy valódi szolgáltatót utánzó hamis weboldalon indul. A felhasználó CAPTCHA-mezőt lát, majd egy hibaüzenet jelenik meg: „CAPTCHA ellenőrzés sikertelen”. Ezután egy „alternatív ellenőrzésre” irányítják, amely során egy parancs kerül a vágólapra.

Ezen a ponton folytatódik a felhasználó megtévesztése. Egy üzenettel találkozik, amely tájékoztatja, hogy a „weboldal megtekintéséhez frissítenie kell a böngészőt”, majd megkérik, hogy a frissítéshez a macOS Terminal-ban futtasson egy shell scriptet, amelyet a vágólapról illeszt be.

Ez a script a rendszerjelszót kéri, majd letölt egy AMOS nevű kártevőt, amely a háttérben adatokat gyűjt és továbbít a támadókhoz. A felhasználó aktív közreműködése nélkül a támadás sikertelen lenne, de pontosan ez a ClickFix megtévesztés lényege: senki sem szeretné, hogy a gépén problémák legyenek, ezért sokan hajlandóak néhány kattintásra, hogy kijavítsák az egyébként nem létező hibát.

Mitől különösen veszélyes ez a támadás?

- Valódinak tűnő weboldalakon kerül rá sor, valódinak tűnő CAPTCHA ellenőrzések során.

- Több platformon is működik (Windows, macOS, Linux), mert nem technológiai úton terjed a kártevő, hanem átveréssel.

- A felhasználó saját maga engedi be a támadót.

- Az Atomic Stealer teljes hozzáférést szerezhet a rendszerhez.

A kampány mögött valószínűleg orosz nyelvű kiberbűnözők állnak. Az elemzések szerint a forráskódban orosz nyelvű megjegyzések is találhatók.

Más kártevőkkel is működik

A ClickFix technika nemcsak az AMOS-t terjeszti: más kártevők – például XWorm RAT, PureLogs Stealer vagy DanaBot – is ilyen módon kerülnek célba. Előfordultak támadások, amelyek során hamis „sütik elfogadásához történő hozzájárulás” gombokra kattintva történt a fertőzés.

A módszer egyik fő előnye a támadók számára: a felhasználó úgy érzi, hogy ártalmatlan műveletet hajt végre, holott valójában ő maga fertőzi meg a gépét.

Hogyan védekezhetsz a ClickFix támadások ellen?

- Ne futtass parancsokat ismeretlen weboldalról!

- Ellenőrizd a weboldalak URL-címét!

- Használj naprakész vírusirtót és tűzfalat, még macOS rendszeren is!

- Tanítsd meg a családtagjaidat, kollégáidat is a felismerésre!

- macOS rendszeren mindig kérdőjelezd meg, ha a Terminal-ba kell gépelned valamit.

Összefoglalás

A ClickFix technika rávilágít arra, hogy a felhasználó figyelme (vagy figyelmetlensége) ma az egyik leggyengébb láncszem a kiberbiztonságban – függetlenül attól, hogy Apple vagy Windows rendszert használ. Legyünk éberek, és ne dőljünk be a hamis hibaüzeneteknek!

A cikk forrása: The Hacker News